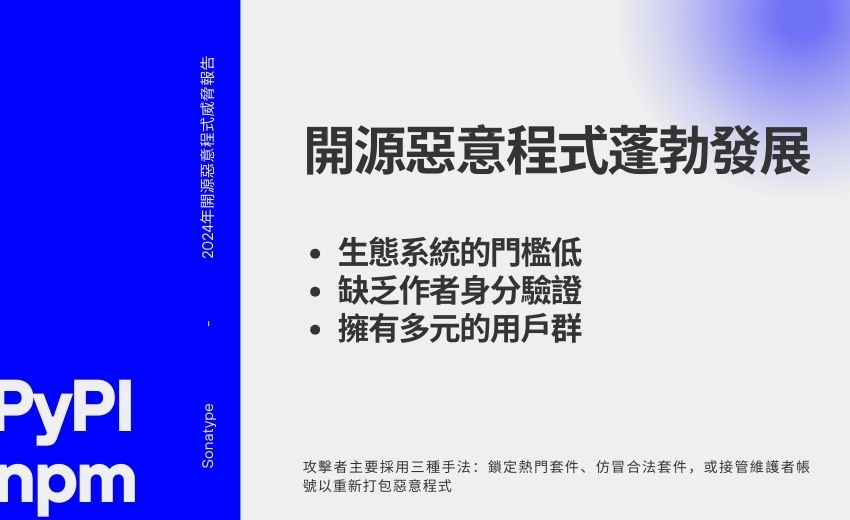

開源惡意程式碼數量較2023年暴增200%

根據 Sonatype 發布的《2024年開源惡意程式威脅報告》指出,自 2019 年開始追蹤以來,惡意套件數量已突破 778,500 個。該研究特別聚焦於駭客如何利用惡意開源套件鎖定開發人員,特別是在企業逐漸增加使用開源工具建置客製化 AI 模型的趨勢下。

開源惡意程式蓬勃發展的主因,在於這類生態系統的門檻低、缺乏作者身分驗證,且擁有龐大多元的用戶群。以 npm 和 PyPI 為例,這些平台每年處理數兆次的套件請求,為駭客提供了滲透軟體供應鏈的絕佳機會。

攻擊者主要採用三種手法:鎖定熱門套件、仿冒合法套件,或接管維護者帳號以重新打包惡意程式。此外,他們會發布較高版本號碼來欺騙建置系統,讓受污染的元件得以進入 CI/CD 管道並散布惡意程式碼。

npm 開源套件倉儲占惡意套件總數 98.5%

由於 JavaScript 生態系統的套件下載量成長 70%,再加上 AI 應用與垃圾程式激增,以及新套件缺乏嚴謹的驗證機制,使其成為駭客最青睞的攻擊目標。

這類程式可能包含間諜軟體、廣告軟體或追蹤元件,危害終端使用者的資安與隱私。其他常見的開源惡意程式類型包括資安漏洞利用套件(24.2%)及資料外洩套件(7.86%)。

此外,開源惡意程式透過「影子下載」(Shadow Download)直接下載至開發人員的機器,繞過軟體儲存庫政策與資安檢查點的情況持續增加。

軟體開發人員已成為軟體供應鏈攻擊的首要目標。開源惡意程式最大的危險,在於它游走於端點防護解決方案與傳統弱點分析的灰色地帶,使防護系統難以偵測此類威脅。許多企業仍將開源惡意程式簡單視為程式碼漏洞,但若等到掃描階段才發現問題就為時已晚。因此,組織必須採取主動防禦策略,在開源惡意程式進入開發管道前即先行阻擋。