鎖定華語使用者!假Chrome下載網站散布ValleyRAT木馬程式

該惡意程式於2023年首次被發現,據信是由代號「Silver Fox」的駭客組織所開發。研究顯示,此組織主要鎖定台、中、港等華語地區,特別針對企業中具有敏感資料存取權限的財務、會計和銷售部門人員進行攻擊。

根據Morphisec資安研究員技術分析,此攻擊鏈具有高度的技術性和隱蔽性。ValleyRAT最近的攻擊手法是透過名為PNGPlug的DLL載入器進行分發,攻擊者利用DLL搜尋順序劫持(DLL Search Order Hijacking)的技術漏洞,濫用合法已簽署的執行檔進行惡意負載注入。

攻擊流程的技術細節如下:當使用者從假冒網站下載並執行Setup.exe後,該程式會進行權限提升檢查,並從攻擊者控制的伺服器下載四個關鍵組件:一個合法的抖音執行檔(Douyin.exe)、用於DLL側載的惡意程式庫(tier0.dll)、用於進程控制的輔助DLL(sscronet.dll),以及ValleyRAT主程式。攻擊者特別選用抖音這類常見的中文應用程式作為載體,以降低使用者的戒心。

相關文章:惡意程式 ValleyRAT 多階段攻擊手法鎖定中文用戶

ValleyRAT是一個以C++開發的複雜木馬程式,具備多層保護機制。其核心功能模組包含:

- 螢幕內容監控引擎,用於捕獲使用者螢幕活動

- 高級鍵盤側錄,可記錄使用者的輸入行為

- 持久性機制,通過修改系統登錄檔確保重啟後仍能運行

- 命令控制(C2)通訊模組,負責與遠端伺服器的加密通信

- 進程管理系統,可動態注入和執行其他惡意模組

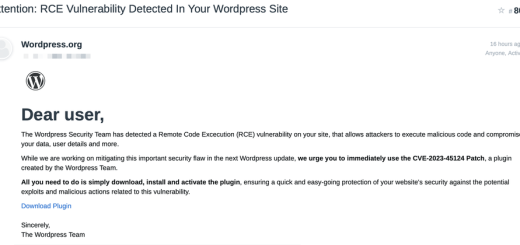

Morphisec指出,攻擊者使用了複雜的驅動式下載(drive-by download)技術,當使用者搜尋引擎尋找Chrome瀏覽器時,會被重定向到精心偽造的下載頁面。這些頁面不僅在視覺上與Google官方網站極為相似,還具備反檢測機制,可避開常見的安全掃描。

研究人員發現,Silver Fox的攻擊基礎設施具有高度的靈活性,能夠根據目標的地理位置和語言偏好動態調整攻擊內容。這種針對性攻擊不僅體現在社交工程層面,更反映在技術實現的多個環節,包括惡意程式的中文編譯、針對性的DLL劫持,以及鎖定中文應用程式。

資安專家建議企業和使用者採取多層次的防護措施:實施應用程式白名單管理、部署EDR解決方案、定期進行系統和應用程式更新,並特別注意來自非官方來源的軟體下載。專家建議企業IT管理者實施嚴格的DLL載入政策,並監控異常的DLL載入行為。