勒索病毒的攻擊媒介了無新意,為何能繞過傳統的安全解決方案?

為何使用者會自己動手啟用內嵌在惡意附件文件內的巨集?

為何 CryptoWall 偏好早上5點到9點間發釣魚信; TorrentLocker喜歡在下午1點到7點間發信

為何勒索病毒發送的網路釣魚發信不用殭屍網路,而改用被駭郵件伺服器?

新聞網站,雲端服務如何成為勒索病毒散播溫床?

為何勒索病毒設定惡意網域存活期間僅一小時?

勒索病毒過去半年變種數量超過過去兩年

除了要瞭解勒索病毒加密以外的策略和技術外,了解它們如何進入環境也相同的重要。趨勢科技最近的分析顯示大多數勒索病毒 Ransomware (勒索軟體/綁架病毒)家族可以在暴露層(exposure layer)加以阻止 – 網頁和電子郵件,事實上,從2016年1月到5月,趨勢科技已經封鎖66,00萬多次勒索病毒相關的垃圾郵件(SPAM)、惡意網址和威脅。

有越來越多網路犯罪分子利用勒索病毒作為武器,因為其有利可圖;僅在過去的六個月,就有超過50個新家族出現,而2014到2015年加起來也只有49個。在最近幾年,讓勒索病毒成功的一個重要因素是其勒索的技巧,主要是利用目標對失去自己電腦掌控的恐懼,網路犯罪分子不斷發展他們的技術 – 從簡單的鎖定使用者螢幕、假造聯邦執法單位警告,到實際去動到資料。

許多關於勒索病毒 Ransomware 討論集中在檔案部分,但往往忽略了散播機制,主要是因為沒有創新性,勒索病毒的幕後黑手只是利用萬無一失的電子郵件和網頁策略,雖然簡單,但這些策略大多會讓使用者不易察覺,且這樣的策略可以繞過傳統的安全解決方案。

在本篇文章中,我們會仔細檢視勒索病毒常用的攻擊媒介,以及我們如何在它們抵達之前減少其造成的風險。

並不創新的垃圾郵件做法:社交工程

讓我們來看看勒索病毒所用的垃圾郵件策略及它如何能夠躲過垃圾郵件過濾程式。在一般情況下,勒索病毒相關的垃圾郵件包含惡意附件檔,可能是巨集、JavaScript等形式,這些是下載真正勒索病毒的下載程式。一個例子是CryptoLocker,它有惡意附件檔(通常是UPATRE變種)會下載ZeuS / ZBOT,這個資料竊取惡意軟體接著會下載並在系統執行CryptoLocker。

但網路犯罪分子並非就此停住。有些加密勒索家族會加上另外一層 – 巨集,一種用來繞過沙箱技術的老策略,會要求使用者手動啟用內嵌在惡意附件文件內的巨集來感染系統,在這裡,社交工程social engineering誘餌和對人心的了解起了關鍵的作用。Locky加密勒索病毒是充分利用惡意巨集附件檔的知名例子,甚至會利用表格物件(也在巨集中發現)來隱藏惡意程式碼,這個勒索病毒在2月攻擊了好萊塢長老教會醫療中心,根據報導,Locky在5月底至6月初沉寂一陣子後又再度出現。

圖1、Locky相關垃圾郵件

趨勢科技也觀察到JavaScript附件檔會自動下載勒索病毒變種如XORBAT、ZIPPY、TeslaCrypt 4.0、CryptoWall 3.0和Locky;另一個腳本語言VBScript也被網路惡意分子用來散播Locky及CERBER,除了混淆技術外,使用腳本作為附件也有可能躲過掃描程式。

圖2、CryptoWall 3.0相關JS檔案的混淆過程式碼

勒索病毒常見網路釣魚郵件主旨

勒索病毒幕後的網路犯罪分子所用的電子郵件主旨都很普通,我們看過會偽裝成履歷、發票、出貨通知和帳號終止通知等,此外,也有些會假冒成來自合法來源。

圖3、某些勒索病毒家族如TorrentLocker所用的典型主旨

圖4、TorrentLocker相關垃圾郵件範例

TorrentLocker一直在澳洲和歐洲困擾著使用者和企業,尤其是利用垃圾郵件攻擊活動,此一區域性威脅並非使用典型的主旨,而是針對內容量身打造,從所使用的語言到假冒的寄件者都是根據目標對象所在的國家制定。例如在澳洲,垃圾郵件會假冒成來自澳洲聯邦警察、澳洲郵局或其他本地公司,有趣的是,這些垃圾郵件只會寄送給合法的電子郵件帳戶以躲過反垃圾郵件偵測,也就是說,如果垃圾郵件使用義大利公司名稱,就只會送給義大利使用者。

CryptoWall偏好早上5點到9點間發釣魚信; TorrentLocker喜歡在下午1點到7點間發信

攻擊者要發送垃圾郵件給組織和中小企業也會選擇有效率的時間。例如,CryptoWall會在早上5點到9點間抵達使用者信箱;而TorrentLocker相關電子郵件會在周間的下午1點到7點間送出,會符合目標對象的工作時間。最後,並非一次寄送大量垃圾郵件來淹沒信箱,網路犯罪分子會最佳化送信時間,在一天內分多次小量寄送,這樣一來,傳統垃圾郵件過濾程式就不會將此當作可疑活動。

發垃圾信不用殭屍網路改用被駭郵件伺服器

在過去,趨勢科技注意到攻擊者停止使用「Botnet傀儡殭屍網路」發送垃圾郵件而選擇使用被駭的郵件伺服器。魚叉式網路釣魚 (Spear Phishing )防護解決方案可以防護電子郵件閘道,因為能夠透過封鎖已知惡意寄件者和內容來解決上述的垃圾郵件攻擊,因此,它不會進入使用者的收件夾,也就不會被勒索病毒感染系統。

使用新聞網站,雲端服務等合法網站散播

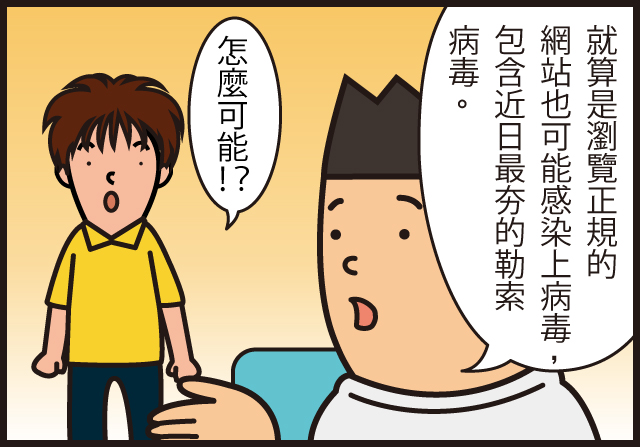

勒索病毒也被放在惡意網址或被駭網站上,合法的網頁伺服器也可能受駭而將使用者系統導到惡意網站,雖然這並非新手法也並不令人驚奇,受駭網站仍是避免網路封鎖技術的有效作法。

在一起事件中,攻擊者入侵新聞網站的部落格網頁,The Independent在2015年12月散播了TeslaCrypt 2.0,瀏覽該部落格網頁的使用者會遭遇到一連串的重新導向動作,包括放有Angler漏洞攻擊套件的網站,如果系統上有此Adobe Flash Player漏洞(CVE-2015-7645),就會感染此一勒索病毒。

除了入侵網站外,網路惡意分子也會濫用合法服務來代管他們的惡意檔案。一個例子是PETYA,利用了雲端儲存網站Dropbox,技術上來講,它仍然是透過垃圾郵件抵達,內含應該連到履歷文件的Dropbox網址,但實際上是惡意軟體。

設定惡意等網域存活期間僅一小時,避免被封鎖

TorrentLocker會利用驗證碼機制(CAPTCHA)來避免登錄網頁被封鎖、「Drive by download」路過式下載偵測或自動化偵測。之前,網路犯罪分子在登記DNS紀錄時會設定短存留時間(TTL),這意味著相關聯的惡意網域只會在短時間內(約1小時)活著並可存取,這當然會造成封鎖勒索病毒相關網址的困難,另一方面,也會將TOR 洋蔥路由器用在匿名目的上。

瀏覽網路惡意廣告就中招

漏洞攻擊套件經由惡意廣告來散播許多勒索病毒家族。當使用者瀏覽任何有惡意廣告的網站時,未經修補的系統就有可能面臨各種感染威脅,包括了勒索病毒。

在下表中是各種漏洞攻擊套件所散播的不同勒索病毒家族:

| 漏洞攻擊套件 | 散播的勒索病毒 (2015) | 散播的勒索病毒 (2016) |

| Angler Exploit Kit | CryptoWall, TeslaCrypt, CryptoLocker | CryptoWall, TeslaCrypt, CryptoLocker, CryptXXX |

| Neutrino Exploit Kit | CryptoWall, TeslaCrypt | CryptoWall, TeslaCrypt, Cerber, CryptXXX |

| Magnitude Exploit Kit | CryptoWall | CryptoWall, Cerber |

| Rig Exploit Kit | CryptoWall, TeslaCrypt | Ransom_GOOPIC |

| Nuclear Exploit Kit | CryptoWall, TeslaCrypt, CTB-Locker, Troldesh | TeslaCrypt, Locky |

| Sundown Exploit Kit | CryptoShocker | |

| Hunter Exploit Kit | Locky | |

| Fiesta Exploit Kit | TeslaCrypt |

今年,我們看到Angler漏洞攻擊套件會派送TeslaCrypt,但當其首腦在4月決定關閉運作,Angler開始散播CryptXXX。說到停止活動,去年最活躍漏洞攻擊套件Angler的運作看來要走上末路了,一些報導認為這是因為Angler的背後攻擊者可能會遭受逮捕。

實際上,有些網路惡意分子正使用其他的漏洞攻擊套件,如Neutrino和Rig。就像 CryptXXX和Locky勒索病毒就正透過Neutrino與Nuclear漏洞攻擊套件派送。

保持系統更新在最新狀態可以防止漏洞攻擊套件和惡意廣告所散播的任何威脅,在這一點上,具備強大網頁信譽評比服務及漏洞防護屏蔽技術的解決方案可以有效地封鎖惡意網址和保護系統免於漏洞攻擊。

趨勢科技的解決方案如何保護網路邊界?

對抗勒索病毒來保護網路和珍貴資料的最好辦法是在進入點加以解決,一旦它到達端點,都難免會需要辛苦地回復檔案或重新取回系統的控制權。當這些威脅在網路內散播並感染其他系統甚至是伺服器時就更加危險了,有鑑於勒索病毒的本質,使用傳統防毒解決方案已經不再足夠。因此,我們主張組織和中小企業必須使用多層次防禦。

圖5、對抗勒索病毒的多層次防禦

趨勢科技提供的解決方案能夠在暴露層(exposure layer)或閘道阻止勒索病毒。企業可以利用趨勢科技的Deep Discovery Email Inspector來封鎖和偵測勒索病毒相關電子郵件,包括惡意附件檔。其客製化沙箱技術也可以偵測勒索病毒變種,包括使用巨集的惡意軟體。在此解決方案內的IP和網頁信譽評比技術也能夠在暴露層(exposure layer)來封鎖已知電子網址和寄件者。

我們強大的端點解決方案,趨勢科技 Smart Protection Suite 可以透過行為監控、應用程式控制和漏洞防護來發現並阻止惡意行為和活動進行。我們的防勒索病毒功能可以主動偵測和封鎖勒索病毒執行。也因此不會讓檔案被加密,威脅也不會擴散至網路內的其他系統或進入伺服器。

關於網路防護,趨勢科技的Deep Discovery Inspector可以透過惡意軟體沙箱和網路掃描功能來偵測和封鎖網路上的勒索病毒。此外,我們的產品也可以防止橫向移動到網路的其他部分。趨勢科技Deep Security可以阻止勒索病毒進入企業伺服器 – 無論是實體、虛擬或位在雲端。它保護系統和伺服器不被漏洞攻擊套件利用弱點來派送勒索病毒。

對於中小企業,Worry-Free Pro透過Hosted Email Security來提供基於雲端的電子郵件閘道安全防護。它的端點防護也提供了如行為監控和即時網頁信譽評比技術等多項功能來偵測和封鎖勒索病毒。

使用者也可以利用我們的免費工具,如趨勢科技的螢幕鎖定勒索病毒移除工具,可以用來偵測和移除螢幕鎖定勒索病毒;還有趨勢科技加密勒索病毒檔案解密工具,可以解密特定加密勒索病毒所加密的檔案而無須支付贖金或使用解密金鑰。

文章來源:http://blog.trendmicro.com.tw/?p=21912

圖片來源:https://pixabay.com/