Microsoft 365檔案備份功能可能被竄改,讓用戶陷勒索軟體麻煩

Proofpoint指出Microsoft 365及Office 365一項名為自動儲存(Auto-save)的功能瑕疵,可能導致企業遭遇勒索軟體攻擊時,無法透過該功能重新回復文件

安全廠商Proofpoint發現Microsoft 365的一項檔案備份功能,可能遭駭客濫用,使原本在勒索軟體攻擊時文件回復的功能失敗而陷入麻煩。

Microsoft 365及Office 365有一項名為自動儲存(Auto-save)的功能,可在用戶編輯時同步儲存。它還具備版本控管能力,將同一份線上文件不同編輯結果分版本儲存,之後可以回溯存取,這在用戶檔案毁損、遺失,或是被勒索軟體加密時相當有用。

而在Microsoft 365環境下,自動儲存功能需搭配OneDrive或SharePoint Online。Microsoft 365文件會儲存在這兩項服務都有的雲端容器,稱為文件庫(document library)之中作為備份。預設情況下,每份獨立文件可備份500次編輯版本,也就是編輯超過500次後,第一個版本就再也不可回復。

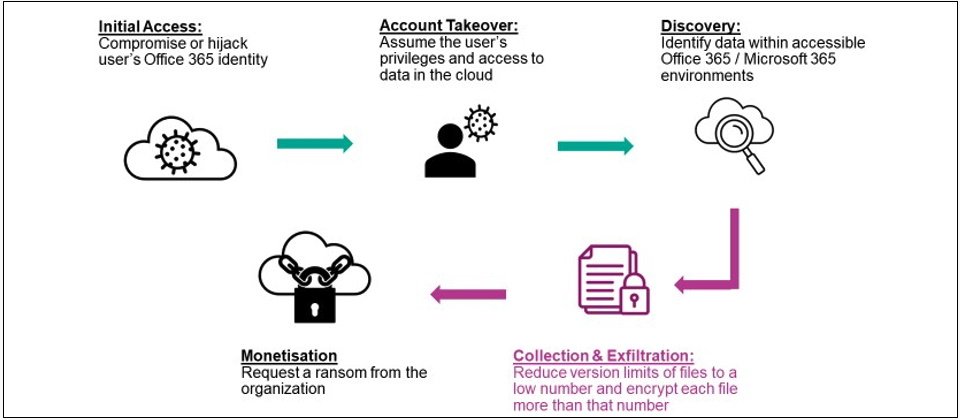

Proofpoint發現的攻擊方法需先刼持Microsoft 365帳號,再利用文件庫的設計瑕疵來完成。劫持帳號可透過釣魚信件、暴力破解、透過授權OAuth應用程式存取SharePoint/OneDrive帳號,或是劫持連線或即時API權杖來登入。

第二步則是濫用文件庫的設計瑕疵。這有2種作法,一是編輯一份線上文件501次,使最原始版本再也不可回復,再加密後面500份備份。第二個方法更簡單,在文件庫的「設定」中,將可回復版本由預設的500次,改成1次。則攻擊者只要編輯檔案2次,原始版本就不見了。

研究人員警告,透過上述方法破壞Microsoft 365的備份功能後,一旦企業桌機遭勒索軟體加密,將使企業無法重新回復文件。

但是在涵括端點及雲端的環境,例如有雲端同步資料夾的設計則可減低這種攻擊的災難,因攻擊者無法變更儲存在終端的文件,除非他同時攻擊雲端和終端。

為避免這類攻擊,研究人員建議,首先以多因素驗證方式降低用戶Microsoft 365帳號密碼被竊。其次則是以安全工具強化異常的設定變更、以及勒索軟體防禦方法,包括實施災難復原及資料備份政策,減少文件損失的風險。