【TechOrange 編輯部導讀】

不少年輕員工喜歡在 IG 上發布與工作相關的限時動態,無論是偷偷抱怨,還是分享職場趣事。然而,這卻極有可能成為駭客眼中的資安突破點!

利用人心的「社交工程攻擊」最容易被企業忽略,歷史上血淋淋的案例更數不盡,企業應該如何抵禦並教育員工?

在 Netflix 韓劇《非常律師禹英禑》之中,有一集法律事件為某韓國企業的資料庫主管,在下班前收到一封看似家人寄出的 email 便點開信件檔案,但在與家人通話後,他才發現可能駭客已經趁機駭入企業內部資料庫,造成大量用戶資料外洩,引起鉅額賠償的案例。這樣的事件不只發生在影集中,甚至這種「社交工程攻擊」(social engineering attack)引發的網路駭客攻擊,在現實之中的誇張程度還更讓人不可置信。

什麼是社交工程攻擊?

根據資安公司卡巴斯基的定義,社交工程攻擊是一種不斷演化的網路攻擊,透過操縱人的情緒(如好奇心、同理心、信任感或是恐懼感)等,操縱受害者失誤後,藉此獲得私人訊息、資料權限或是重要資訊。在這樣的詐騙過程中,駭客會逐步引導毫無戒心的用戶暴露訊息,藉此達成偷竊機密資訊,或是癱瘓組織營運的目的。

這樣的攻擊手法,還可以細分成不同的攻擊樣態,包含了最常見的網路釣魚、針對特定對象的陷阱釣魚、DeepFake 技術應用、語音釣魚等等。舉例而言,透過假冒的語音技術,就可以讓員工誤以為接到來自老闆的電話,而被駭客引誘做出錯誤的決策。甚至駭客也有可能當面或是透過社交媒體先長期取得被害者信任再一舉得手。

延伸閱讀:【我只是照『老闆』的話做】跨國犯罪分子用 Deepfake 生成老闆語音,詐騙近台幣 729 萬

Google、Facebook 都是社交工程攻擊受害者,一賠賠了一億美金!

實際的企業案例包含一名立陶宛人 Evaldas Rimasauskas 針對 Facebook 與 Google 員工發送假的帳單與匯款帳戶,在 2013-15 年詐取超過一億美金的不當得利。

在 2022 年 1 月,也有駭客假冒美國勞動部設立偽造的勞動部 email 與競標網站,並且發送給企業,要求對方填寫企業的 Office 365 憑證以此盜竊犯罪。

甚至,在俄烏戰爭期間,微軟也發現俄國針對烏克蘭的 NGO、政府部門發動釣魚攻擊,企圖癱瘓與弱化烏克蘭對於緊急狀況的應變能力。

多數企業輕忽社群媒體所衍生的網路攻擊,金融業「社群風險」極高

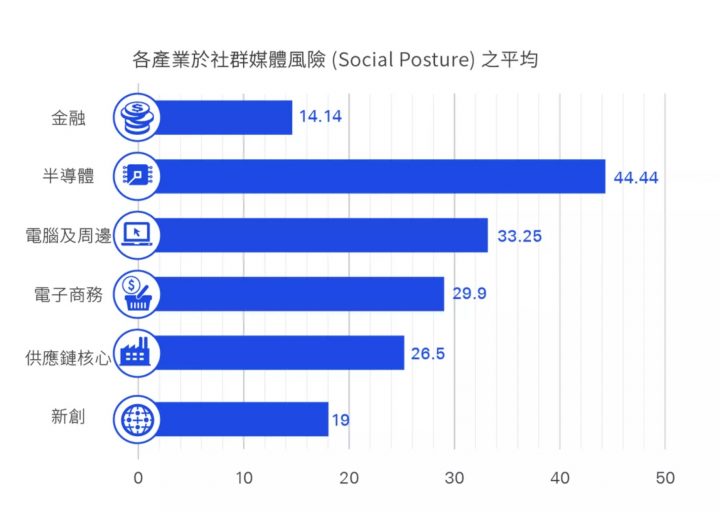

不只科技巨頭容易成為駭客眼中可以透過社交工程攻擊任意宰割的肥羊,根據 KPMG《2022 年臺灣企業資安曝險調查報告》,企業員工社群媒體的巨量使用所暴露出的社交工程攻擊風險,已成為最重要問題,且各產業多數都相當輕忽社群媒體所衍生的網路攻擊。

員工極有可能不經意地在個人社群(如 IG、Twitter、Discord 等)發布的照片、貼文中留下商務電子郵件等相關資訊,形成駭客攻擊的「啟動點」。而在眾多產業之中,尤以金融業情形嚴重,因為這類產業最常透過社群媒體發布最新資訊,如新興金融服務、最新理財商品、更新的金融相關政策與徵才資訊等等,而上述這些公告資訊皆需留下公務聯絡訊息。

KPMG《2022 年臺灣企業資安曝險調查報告》指出,多數企業輕忽社群媒體所衍生的網路攻擊。六大產業中平均分數最低之產業屬金融業,平均僅得 14.14 分。

四大原則抵禦社交工程攻擊

由此可見,在社交工程攻擊下的各類犯罪手法,只會隨著技術、網路服務與社群媒體的普及而變得更加多元而難以徹底預防。在這樣的狀況之下,企業該如何提升相關的攻擊防禦意識,甚至是做到降低風險呢?

社交工程演練:對於企業來說,旗下員工每天收到的信件與檔案都是可能的潛在破口。因此企業 IT 部門會寄出模擬的社交工程攻擊郵件,透過替換類似數字、字母或是拼音引誘員工點擊。點擊釣魚郵件的員工就會被記錄,並且作為日後強化資安訓練的主要對象。

存取權限設定:企業每一個員工的資料權限應該都要有清楚的設定,以免駭客入侵到企業內部後就如同入無人之境暢行無阻。設定好資料權限,並且徹底落實零信任原則以降低風險。

多重因素驗證:除了帳號密碼之外,多加上不同的手續,作為第二重驗證登入為本人的保障。通常會連結到用戶的個人行動裝置。

使用強密碼與搭配密碼管理器:正因為社交工程攻擊多半針對用戶,個人的密碼強度與管理機制就變得至關重要。盡量不要使用同一組密碼於多個平台,增加被害風險。

網路攻擊手法猖獗,不論是個人或是企業,相關的機敏資料被曝光、盜竊的後果成本都非常的高,徹底落實零信任原則,提升資安與資料保護意識已成為數位時代公民需要有的責任。